Rack para Servidor

Receba diversas cotações de Rack para Servidor, descubra as melhores indústrias, realize um orçamento hoje mesmo com aproximadamente 200 distribuidores de todo o Brasil gratuitamente a sua escolha.

Onde utilizar este produto

Receba uma cotação de Rack para Servidor, você consegue nos resultados do Soluções Industriais, faça um orçamento online com aproximadamente 500 distribuidores gratuitamente para todo o Brasil.:

- Racks para servidor

- Distribuidor de Mini rack de parede

- Rack de parede suspenso

- Mini rack 19

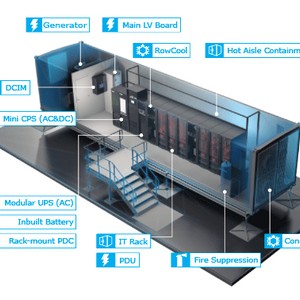

- Distribuidor de Rack data center

- Mini rack 5u

- Comprar Mini data center

- Micro data center

- Fábrica de Data center modular